流行するランサムウェア対策に!

シンプル運用 × 強力防御

EPP+EDRで実現するエンドポイントセキュリティの強化

ランサムウェアを筆頭に高度化・巧妙化しているサイバー攻撃ですが、大企業だけでなく中小企業もターゲットになっています。

被害にあうことで自社の金銭的な被害や情報漏洩、業務継続のリスクが発生することはもちろんですが、

サプライチェーンで繋がる取引先に対しても影響を与える可能性があり、

企業規模にかかわらずセキュリティ対策が求められています。

脆弱性を利用した不正アクセスやファイルレスマルウェアなど巧妙化した攻撃に対し、

従来のウイルス対策ソフトによる対策だけでは不十分なことが多いです。

そのため大企業ではゼロトラストセキュリティの構築が進んでいますが、実現には多大なコストと労力が必要になります。

そこでまずはじめに、被害があった際に情報漏洩や業務停止に直結するエンドポイント(業務PC、サーバ)に

クラウド型のセキュリティ対策(EPP+EDR)を導入し、ロケーションに関わらず一定の水準でセキュリティ強化することをおすすめします。

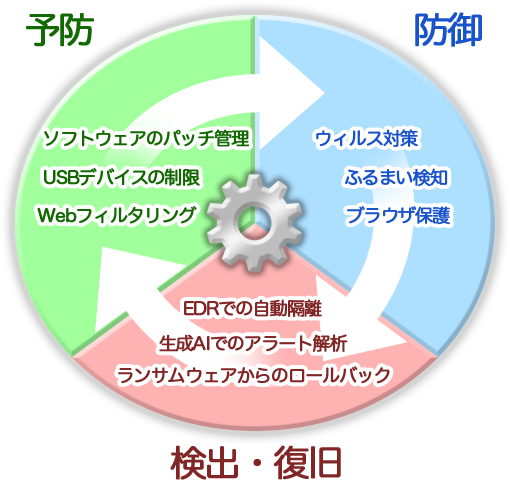

エアネットでは 管理・予防(脆弱性パッチ管理) × 事前防御 × 検出(EDR) を

ワンストップで実現するWithSecure Elementsをご提案いたします。

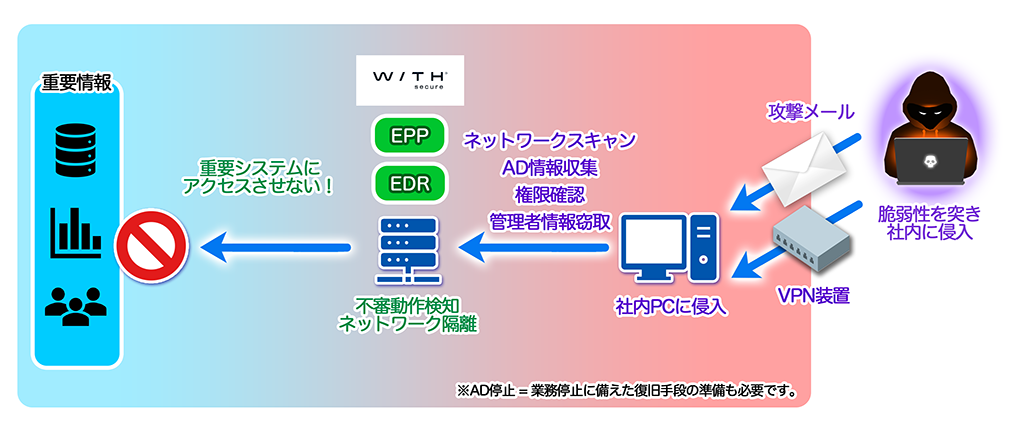

攻撃者はOSやソフトウェアの脆弱性を利用して組織内を水平移動しながら侵害範囲を拡大し、

管理者権限などを奪取してより重要なシステムや機密性の高いデータにアクセスします。(ラテラル・ムーブメント)

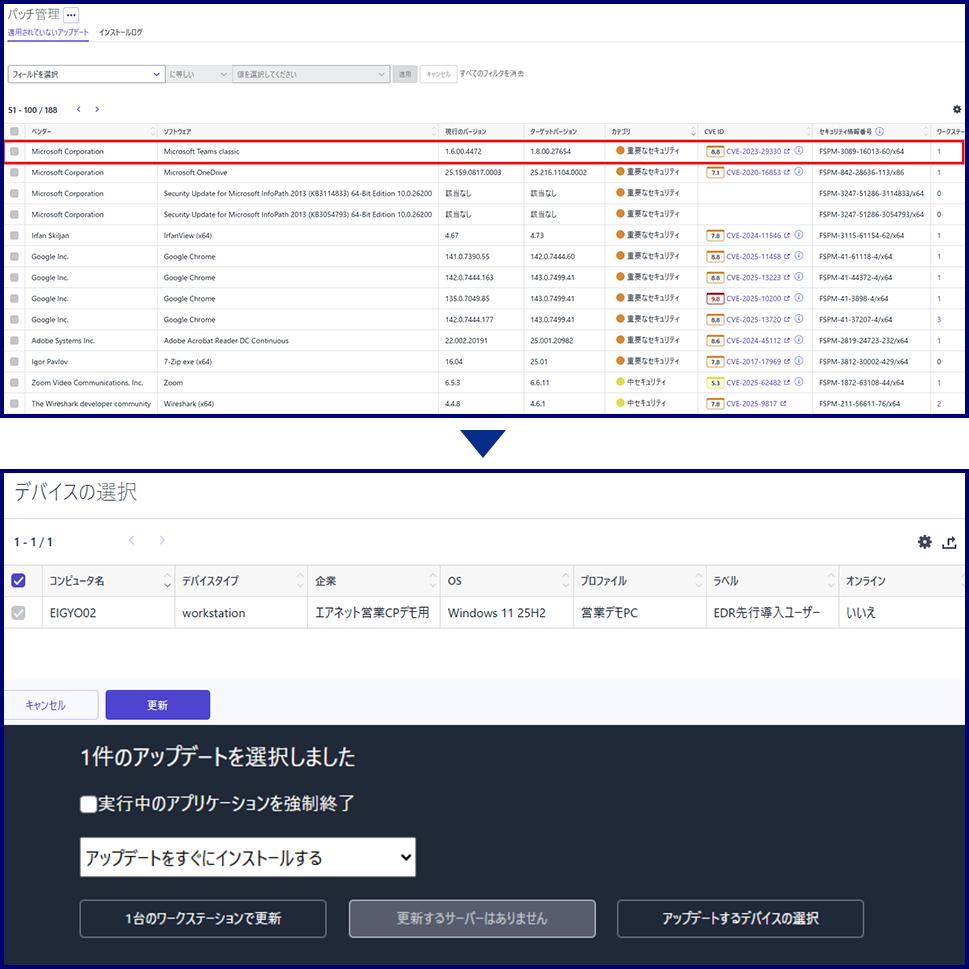

WithSecure Elementsでは端末情報やOSのバージョン情報はもちろんのこと、

インストールされているソフトウェアのパッチ管理機能*も有しており、

複数拠点に点在する端末の脆弱性対策も管理ポータルから一元管理することができます。

*対象ソフトウェアはこちら

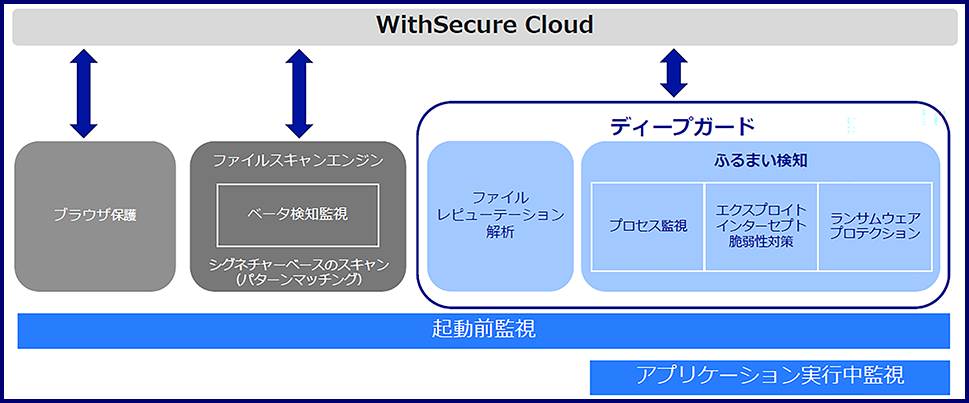

新種のマルウェアが1分間で3件以上生成されているという調査結果もあり、ウイルス対策は多層防御が必須となっています。

パターンマッチングに加え、プログラムの挙動を解析し危険なファイルをブロックする「振る舞い検知」で

未知のマルウェアや通常使われることの少ない稀少なマルウェアからもエンドポイントを防御します。

脆弱性を利用した不正アクセスやファイルレスマルウェアなど、マルウェア対策を回避する攻撃手法が増加しており、

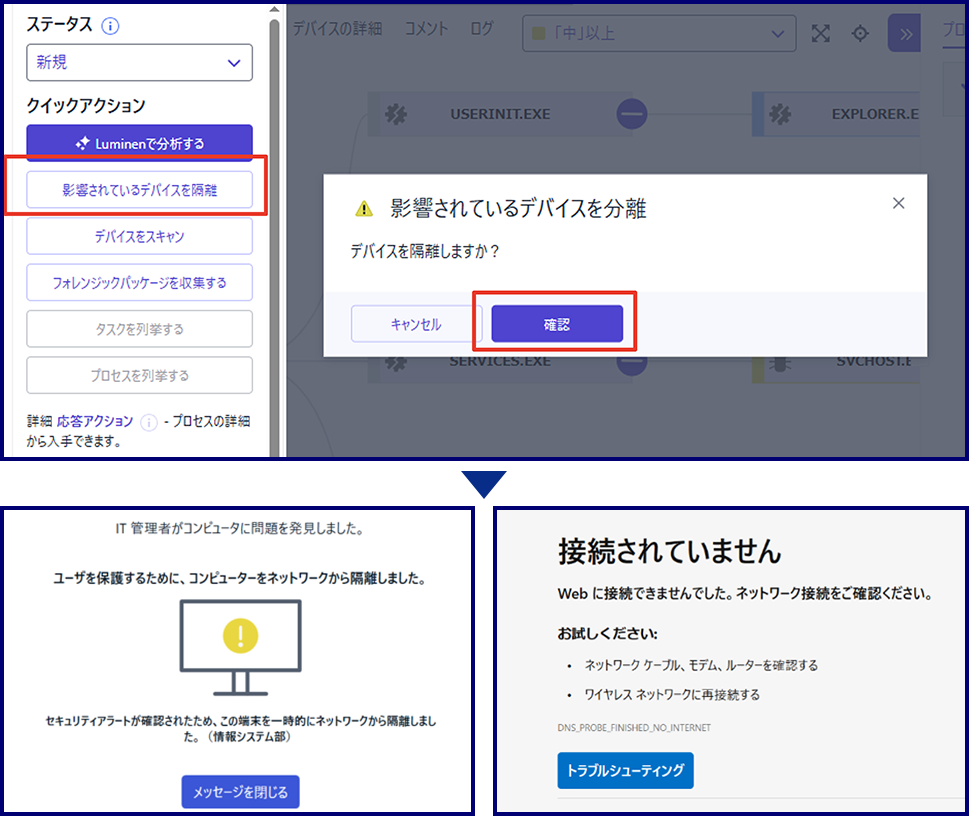

行動パターンを解析して悪意のある動作を検出できるEDRの重要性が高まっています。

WithSecureのEDRは事前防御をすり抜けた侵入をいち早く検出するだけでなく、高リスク端末のネットワークからの自動隔離が標準搭載されておりアラートの調査で時間がかかり被害が拡大するといったリスクも低減できることがポイントです。

EDRでは以下のような事象が検出されます

| 検出項目 | 検出内容 |

|---|---|

| マルウェア | コンピュータ、サーバ、クライアント、またはコンピュータネットワークに損害を与えることを意図的に設計されたソフトウェア。 |

| フィッシング | ユーザに個人情報や機密情報(たとえば詐欺メールを利用して)を開示させようとしているプロセス。 |

| 権限昇格 | ユーザーアクセスを拡張しようとしています。たとえば、管理者として複数回ログインしようとしています。 |

| 異常なファイルアクセス | プロセスは異常なファイルにアクセスしています。たとえば、特権なしで複数の種類のドキュメントやシステムファイルにアクセスしたり、同様のことを行ったりしています。 |

| 異常なファイル変更 | このプロセスでは、ファイルを変更します。たとえば、システムバイナリの変更、ファイルの実行可能ファイルへの変更、ログファイルの削除、シャドウコピーの削除、実行後の実行可能ファイルの削除などです。 |

| 異常なネットワーク接続 | プロセスの異常なネットワークアクティビティが検出されました。たとえば、プロセスがネットワークポートにバインドされている、Twitterに接続している、データをダウンロードしている、または異常な処理を行っているなどです。 |

| 異常なプロセスの実行 | 不審なパラメータまたは異常なファイル パスを使用しているプロセスまたはスクリプト。 |

| バックドアされたファイル | プロセスはファイルを実行しました。このファイルは、不正アクセスを提供し、システムを制御する可能性があります。 |

| CCネットワーク接続 | プロセスが既知のコマンド&コントロール (C&C) サーバへのネットワーク接続を開いています。 |

| セキュリティの設定を変更する | ファイアウォール ルール、管理者ユーザ、開発者モードのアクセスなどの設定を変更しているプロセス。 |

| アタックツールの作成 | 悪質な意図を隠すためにローカル コンピュータ上にツールを構築しているプロセス。 |

| 侵入拡大 | 最終的に攻撃の標的となる可能性のあるデバイスを検索しながら、ホスト間を移動することにより、ネットワーク内でさらにアクセスを取得しようとしているプロセス。 |

| 悪意のあるプロセス | 悪質として知られているプロセス。 |

| ログの異常 | 異常なログエントリ。 |

AV-TEST Instituteのテストで2024年度『Best Protection Award』を受賞している

中堅・中小企業におすすめのセキュリティサービスです。

感染の予防・脅威からの防御・攻撃の検出を分かりやすい管理コンソールでワンストップで提供します。

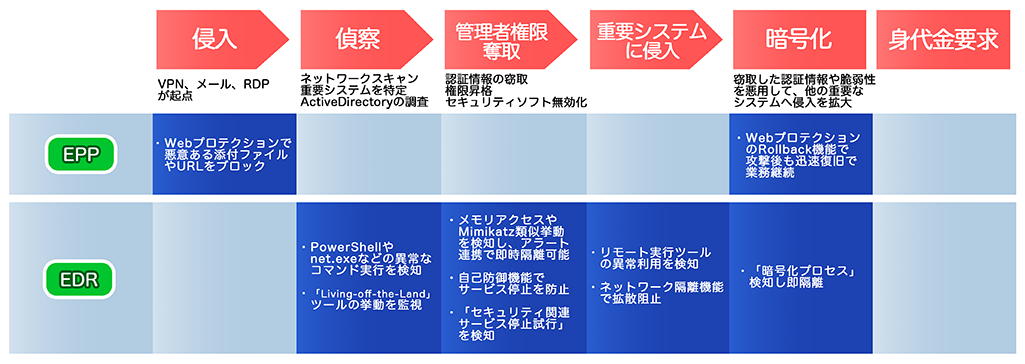

ランサムウェアでの攻撃は一般的に以下のようなフェーズを数時間から数日かけて密かに実行します。

WithSecure EPP + EDR ではランサムウエアの攻撃に対しそれぞれのフェーズで防御ポイントが用意されています。

万が一ランサムウェアが実行されてしまった場合でも、アプリケーションの挙動を監視する技術を利用しあらかじめ元のファイルのコピーを作成して切り戻す「Rollback」機能が動作して変更前のファイルへ復旧を行います。

*実際の動作はこちらの動画でご確認ください。

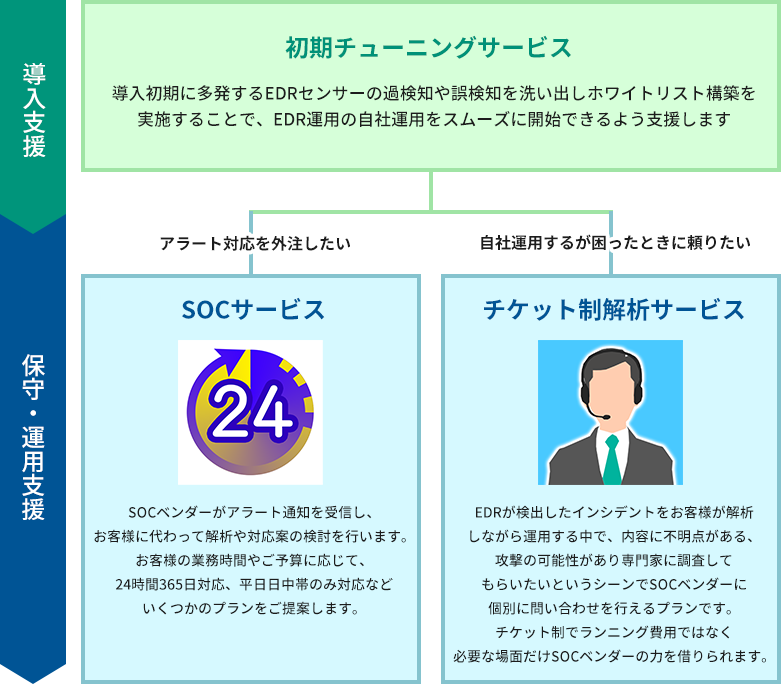

システム関連の担当者がおらずEDRを運用を支援してほしい、外注したいというお客様には運用支援サービスをご提案しております。

一般的にSOCサービスというと24時間/365日体制で高額なものが多いですが、エアネットではパートナー企業と協力し

「導入初期のみ支援」「平日日中帯のみ支援」「必要な時のみ支援」「24時間365日支援」など

柔軟なパターンでご提案させていただきます。

企業内ネットワークへの侵入を許した場合、攻撃者は全システムへのアクセス権を得るためにActive Directory (AD) サーバーを標的とします。

ADサーバーが侵害されると、攻撃者はドメイン内の全PCやサーバーに対して悪意のあるプログラムを配信・実行できるようになり、

被害は壊滅的になります。

したがって、ADサーバーを徹底的に守り、仮に侵入された場合でも直ちに封じ込めることが、被害の範囲を最小限に抑える鍵となります。

ランサムウエア対策を既存環境への影響を最小限で行われたい場合はまずはADサーバへの WithSecure EPP + EDR の導入をご推奨します。

Active Directory向けEDR特別プランSOC付き

月額17,000円~

*サーバライセンス2台、平日日中対応SOCサービス